Tarayıcı madenciliğinde yaygın olarak kullanılan Coinhive isimli madenci kodu, eklendiği web sitesini ziyaret eden kullanıcıların CPU'larından güç alarak madencilik yapıyor ve Monero isimli kripto para birimi elde ediyor. Elde ettiği para birimini web site sahiplerine ileten Coinhive'in giderek yaygınlaşması sonucunda Coinhive'i tespit eden ve engelleyen Chrome eklentileri de ortaya çıkmıştı. Böylece internet kullanıcıları, girdikleri sitelerde arka planda bir madencinin CPU'larını kullandığını görebiliyor ve Coinhive'i etkisiz hale getirebiliyorlardı. Güvenlik şirketi Malwarebytes'in açıklamasına göre ise tarayıcı madenciliği yapan kişiler bu tip önlemleri aşmanın yolunu keşfetti.

Tarayıcı Kapansa da Madencilik Kodu Çalışıyor

Malwarebytes araştırmacıları, web sitesi ya da tarayıcı kapatıldığında madencilik faaliyetlerini sona ermemesini isteyen kişilerin uzun süredir kullanılan ve internet kullanıcılarının dikkatinden kaçan bir reklam yönetiminden ilham aldığını açıkladı. Yeni yöntem ile internet kullanıcıları, tarayıcı madenciliği yapan bir web sitesine girdiğinde madencilik faaliyeti doğrudan o web sitesi üzerinden yürümüyor. Arka planda kullanıcıyı görsel olarak rahatsız etmeyen küçük bir pencere açılıyor ve Moreno madencilik kodu bu pencere üzerinde çalışmaya devam ediyor. Böylece kullanıcılar web sitesini kapatsa bile o küçük pencere kapatılmadığı sürece tarayıcı madenciliği sona ermiyor.

Kullanıcılar Madenci Kodlarından Nasıl Korunabilir?

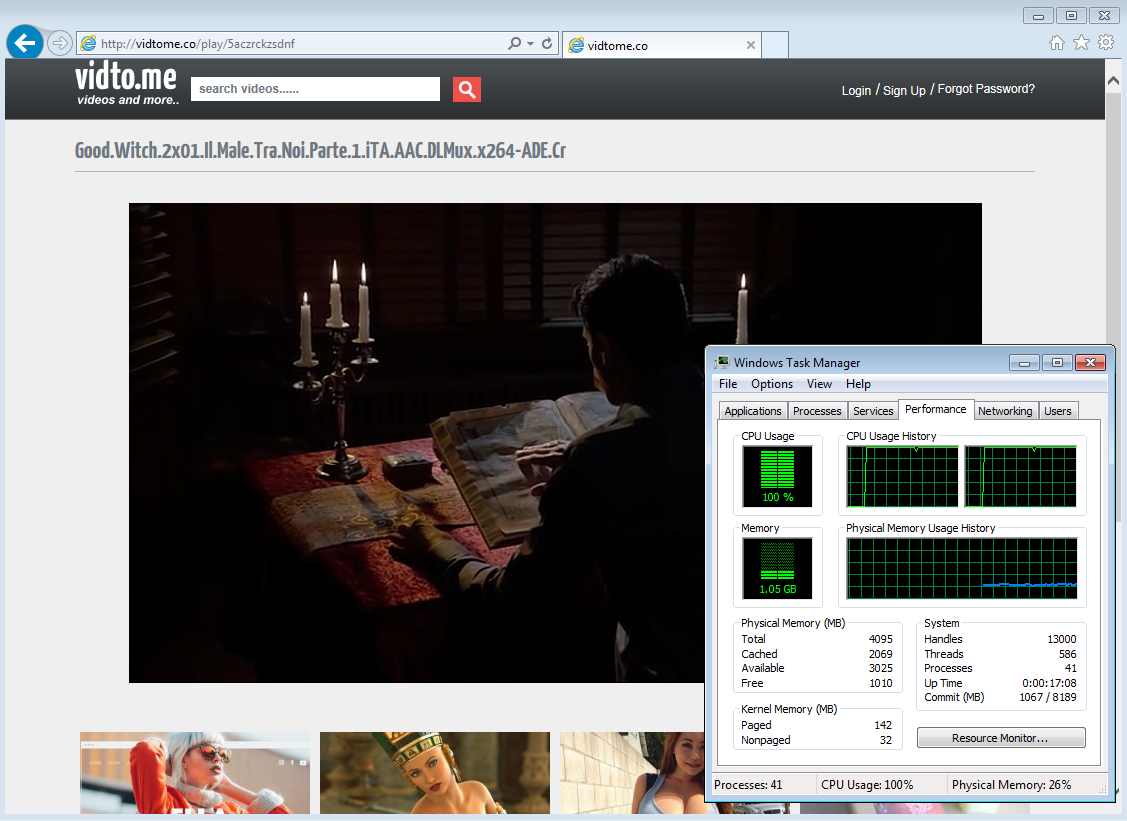

Malwarebytes, CPU'larını madencilik kodlarına teslim etmek istemeyen kişilere bu durumdan nasıl kurtulabileceklerine dair öneriler de sundu. İlk olarak bilgisayarlarında CPU'nun normalden fazla kullanıldığından şüphelenen kişilerin görev çubuğunu sık sık kontrol etmeleri ve görev çubuğunda bir tarayıcı penceresi gördüğünde onu kapatmalarını öneriyor. Daha titiz olan kullanıcıların ise Görev Yöneticisi üzerinden CPU kullanımlarını takip edebilecekleri ve Görev Yöneticisi'ndeki faaliyetleri inceleyerek tarayıcı işlemlerine dair kanıtları görebilecekleri ve bunlardan kurtulabilecekleri belirtiliyor.

Profesyonel destek almak isteyen kullanıcıların anti-virüs programları kullanabileceklerini ifade eden Malwarebytes, her anti-virüs programının tarayıcı madenciliğine karşı koruma sağlamadığını bu yüzden kullanıcıların anti-virüs programı seçerken bu unsuru göz önünde bulundurması gerektiğini vurguluyor. Ayrıca kullanıcılar, geliştirici Rafael Keramidas tarafından hazırlanan ve açık kaynaklı bir uzantı olarak Chrome, Mozilla Firefox ve Opera üzerinde kullanılabilen eklenti No Coin'den de faydalanabilirler.

Tabi tüm bu güvenlik önlemleri ne zamana kadar geçerliliğini korur bilinmiyor zira kullanıcıların CPU'larını kullanarak kolay bir şekilde madencilik yapmak son derece cezbedici ve bu işi yapan kişiler yeni yöntemler geliştirme konusunda oldukça başarılı. Kullanıcılara performans kaybı olarak dönen bu faaliyetin önümüzdeki aylarda farklı yöntemlerle sürdürülmesi sürpriz olmayacak.

İnce Satırlar

İnce Satırlar Liste Modu

Liste Modu Döşeme Modu

Döşeme Modu Sade Döşeme Modu

Sade Döşeme Modu Blog Modu

Blog Modu Hibrit Modu

Hibrit Modu

.jpg)