Tesla'yı hacklemek daha önce karşılaştığımız bir şeydi, ancak bu sefer Promon adlı güvenlik şirketinin araştırmacılarından oluşan bir ekip, sadece bir Android uygulaması kullanarak otomobilin konumunu tespit etmeyi, kapılarının kilidini açmayı, anahtarsız sürüş modunu etkinleştirmeyi ve çalmayı başardı.

Her Tesla modeli, Android ve iOS için sahipleri tarafından pil düzeyini ve şarj durumunu kontrol etme, aracın yerini tespit etme, park yerini bulmak için ışıklarını yakma veya korna çalma gibi işlevleri yapma olanağı sağlayan kullanıcı dostu bir akıllı telefon uygulamasıyla geliyor. Ayrıca bu uygulama anahtarsız sürüş işlevselliğini etkinleştirerek, anahtar takılı olmadan arabayı sürmeyi mümkün kılıyor. Tüm bunlar kesinlikle kullanışlı olmasına rağmen hackerlar tarafından kolayca suistimal edilebildiği de bir gerçek.

Her şeyden önce, Tesla araç sahiplerinin Android telefonlarına kötü niyetli bir uygulama indirip yüklemedikçe hiçbir şekilde hacklenemeyeceklerini belirtmek gerekir. Yani araç sahipleri şüpheli dosyaları indirmediği sürece bu saldırıya uğrama olasılığı son derece düşük.

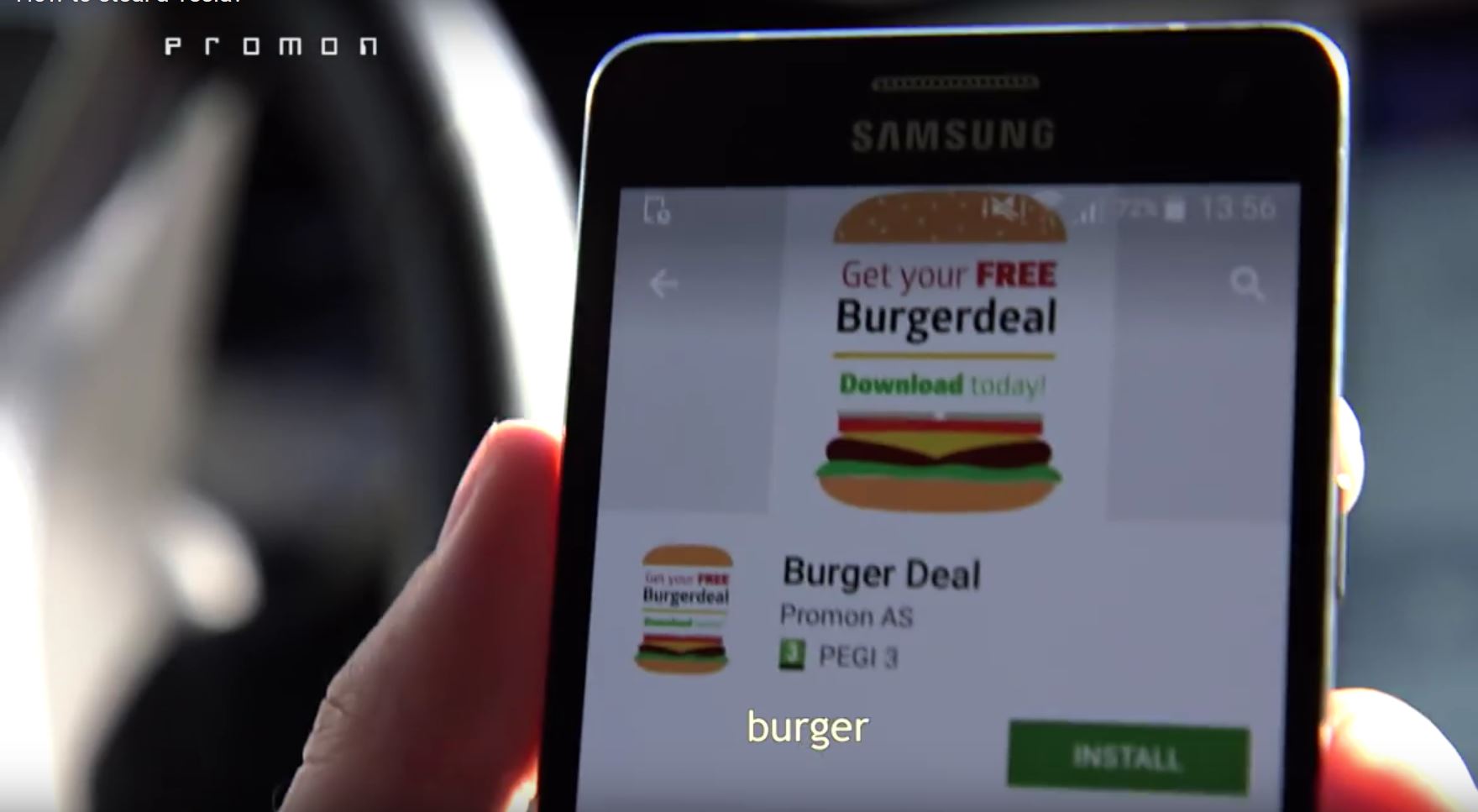

Ücretsiz Hamburger teklifine dikkat!

Hackerlar Tesla sahiplerini, kötü niyetli uygulamayı indirmeleri yönünde kandırmak için ücretsiz hamburger gibi basit bir teşvik yöntemi kullanıyorlar. Öncelikle bir Tesla şarj istasyonunun yakınında ücretsiz ve açık bir Wi-Fi hotspot oluşturuluyor. İsim olarak da yakınlardaki bir hamburgerci tercih ediliyor. Daha sonra ise bu ağa bağlanarak bir web sitesine giren kullanıcılar reklam görüntüleyen bir portala yönlendiriliyorlar. Bu sayfada araç sahiplerine uygulamayı indirdikleri takdirde ücretsiz bir hamburger alabileceklerini belirten bir tanıtım gösteriliyor.

Tesla Model S sahibi bu kötü amaçlı uygulamayı yüklediğinde hackerlar akıllı telefona bağlanarak çalma girişimi için hazırlıklara başlıyor. Araştırmacılar, Tesla sunucusuna kullanıcı adı ve şifre ile bağlanırken uygulamaya bir OAuth belirteci (token) verildiğini söylüyor. Kullanıcı, Tesla uygulamasına ilk kez giriş yaptığında bu belirteç oluşturularak uygulamanın sandbox klasöründeki bir dosyada açık metin biçiminde saklanıyor. Uygulama yeniden başlatıldığında ise bu token okunuyor ve sonraki isteklerde kullanılmaya devam ediyor.

Sonraki adım bu belirteci sıfırlayarak kullanıcıdan uygulama için kullanıcı adı ve şifreyi bir kez daha girmesini istemek. Tesla sahipleri kullanıcı adı ve parolayı tekrar girdiklerinde hackerlar bu verileri ele geçirip kimlik doğrulaması için kullanıyorlar.

Sırada neyin olacağını tahmin etmek zor değil. Bilgisayar korsanları Tesla'nın uygulamasına tam erişim sağladıklarında arabayı bulabiliyorlar ve hatta anahtarsız sürüş modunu da etkinleştirebiliyorlar. Dikkat edilmesi gereken en önemli şey Tesla araçlarının kendilerinde bir güvenlik açığının söz konusu olmaması. Aksine mobil uygulamada hackerların araçlarını çalmak için kullanabilecekleri bir açık söz konusu.

Araştırmacılar, bunun akıllı telefon uygulamaları tarafından kontrol edilen nesnelere sahip olma risklerini ortaya koyduğunu söylüyorlar. Ayrıca kullanıcıların sistemlerini ve uygulamalarını güncellemelerini, her zaman için güvenilir olmayan kaynaklardan gelen uygulamaları indirmemelerini öneriyor. Aşağıda yer alan kısa videoyu izleyerek hack işleminin nasıl yapıldığını adım adım görebilirsiniz.

İnce Satırlar

İnce Satırlar Liste Modu

Liste Modu Döşeme Modu

Döşeme Modu Sade Döşeme Modu

Sade Döşeme Modu Blog Modu

Blog Modu Hibrit Modu

Hibrit Modu

1 Kişi Okuyor (0 Üye, 1 Misafir) 1 Masaüstü GENEL İSTATİSTİKLER

6836 kez okundu.

24 kişi, toplam 25 yorum yazdı.

HABERİN ETİKETLERİ

mobil, app ve